拆解这笔交易的资金流向、兑换机制及其揭示的链上市场执行风险

区块链和去中心化金融(DeFi)的定义性特征之一是其开放和无需许可的性质。虽然这些特性释放了新的效率和市场准入形式,但有时也会导致诸如协议漏洞利用、预言机定价错误或操作失误等事件。

3 月 12 日,一位用户执行了一笔价值 5000 万美元的兑换,结果损失了其初始价值的 99.9%。该钱包通过以太坊主网上的 Aave 界面兑换了 5040 万美元的 USDT,最终仅收到价值 3.6 万美元的 AAVE。这使得该事件成为链上执行风险最戏剧性的例子之一,一笔大额交易在无需许可的系统中遭遇了浅薄的流动性。

本文将剖析这笔兑换的机制、价值的去向,以及它揭示了关于在有限的链上流动性环境下执行大额交易的哪些问题。

虽然用户的目标很简单,即将 5000 万美元的 USDT 兑换成 AAVE 代币,但结果却复杂得多。该操作涉及一系列协议和资产转换,从一个借贷协议界面,到聚合器、DEX,以及参与最大可提取价值(MEV)的玩家。

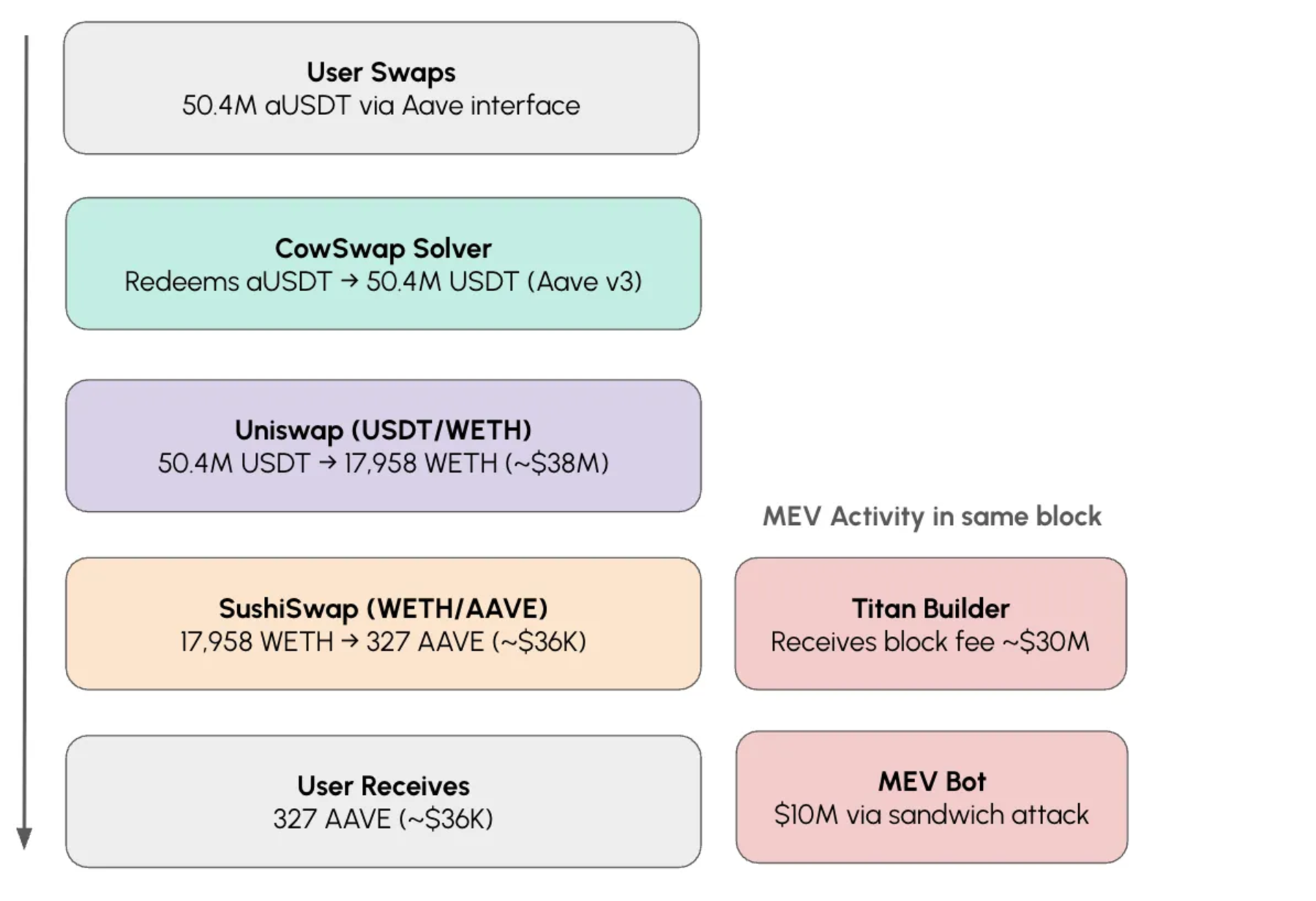

该交易始于通过 Aave 界面进行的一次抵押品互换,用户在该界面持有一个 aEthUSDT 头寸。这是一种计息存款代币(aToken),代表存入 Aave V3 的 USDT。为了转换这个抵押品头寸,Aave 界面将订单路由至 CoW Protocol,这是一个第三方 DEX 聚合器,它使用求解器(例如做市商或算法机器人等实体)来寻找跨流动性场所的执行路径。

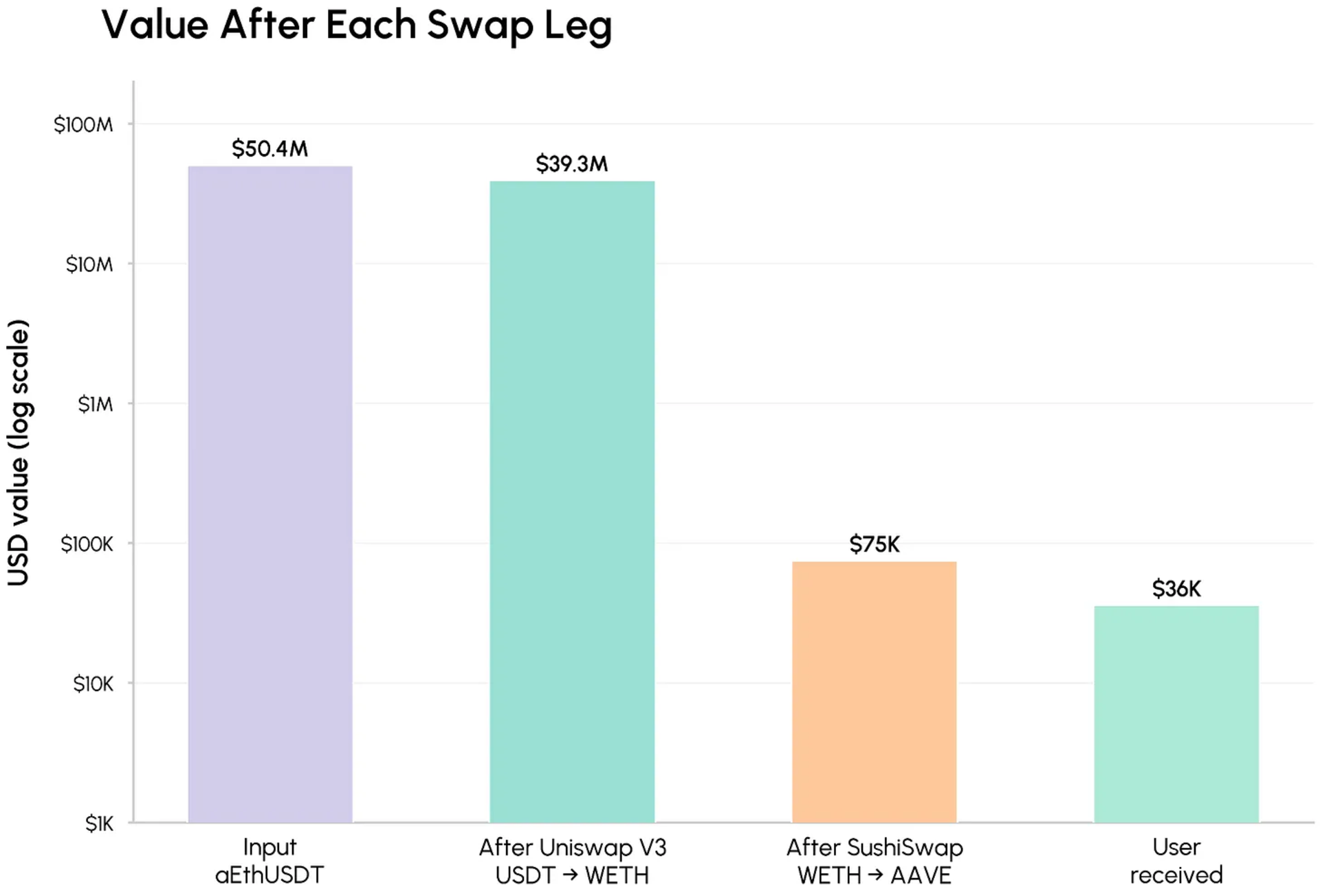

在这种情况下,胜出的求解器将赎回的 USDT 在 Uniswap V3 上兑换成封装 ETH(WETH),然后将该 WETH 路由至一个流动性较低的 SushiSwap AAVE/WETH资金池,大部分价值就在这里损失了。可以追踪这笔交易在区块24,643,151中每个环节的资金流向,并查看价值是在哪里损失的。

同一个区块还吸引了最大可提取价值(MEV)活动。MEV 指的是通过监控待处理交易并利用大额或可预测订单来获利的机器人所提取的利润。在这种情况下,一次三明治攻击让一个机器人在用户交易的两侧进行操作,以利用 SushiSwap 资金池中产生的错误定价获利。

涉及闪电贷、前置交易、后置交易和还款的整个操作,都在用户兑换的同一个区块内,以单笔交易原子化地执行完毕。

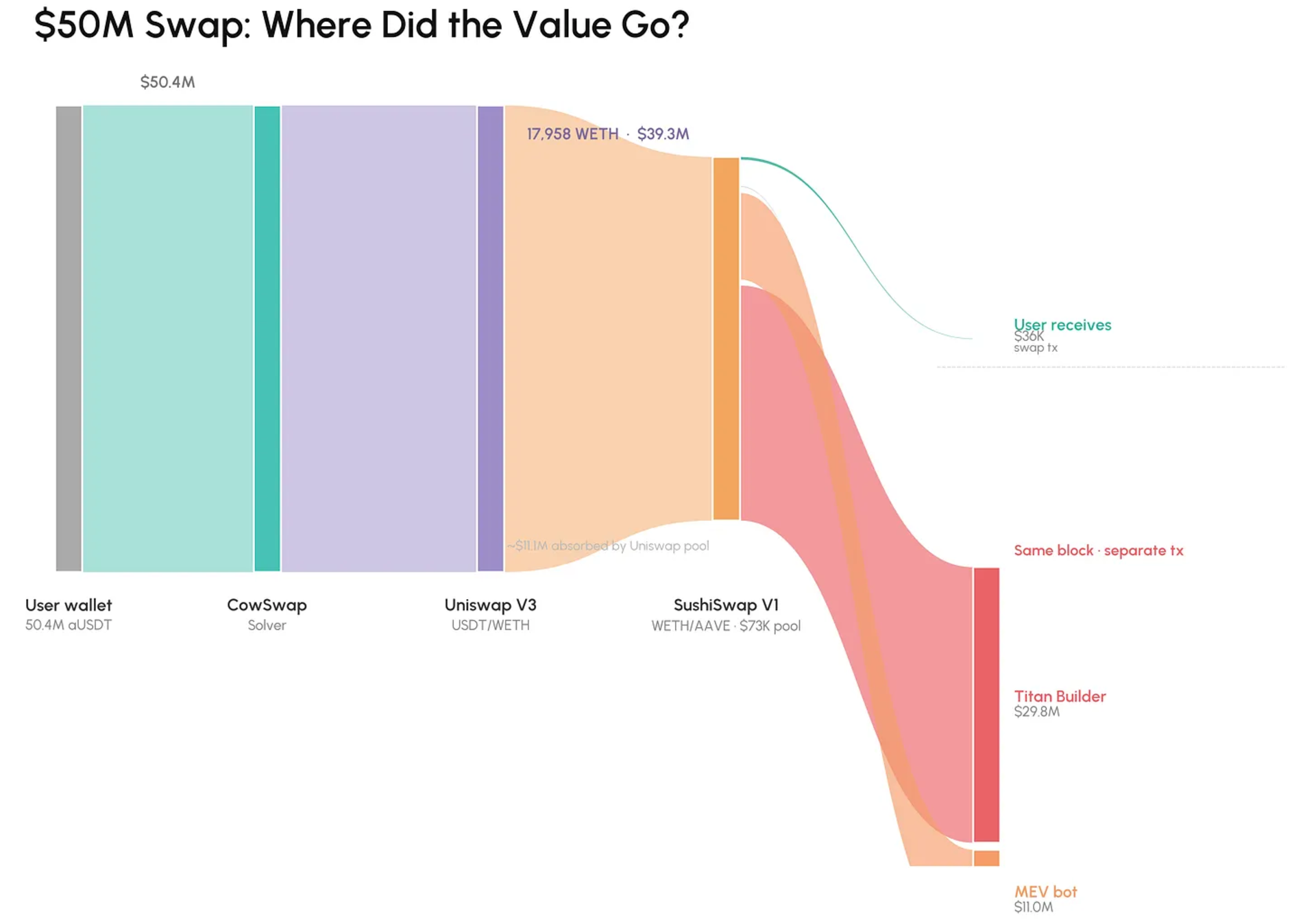

价值并没有消失,而是被重新分配给了该区块内的其他参与者。如上图所示,总额中约 2700 万美元最终作为区块排序支付给了 Titan Builder,约 1000 万美元被夹击该交易的三明治攻击 MEV 机器人捕获,而用户的新 AAVE 头寸中仅剩下约 3.6 万美元。

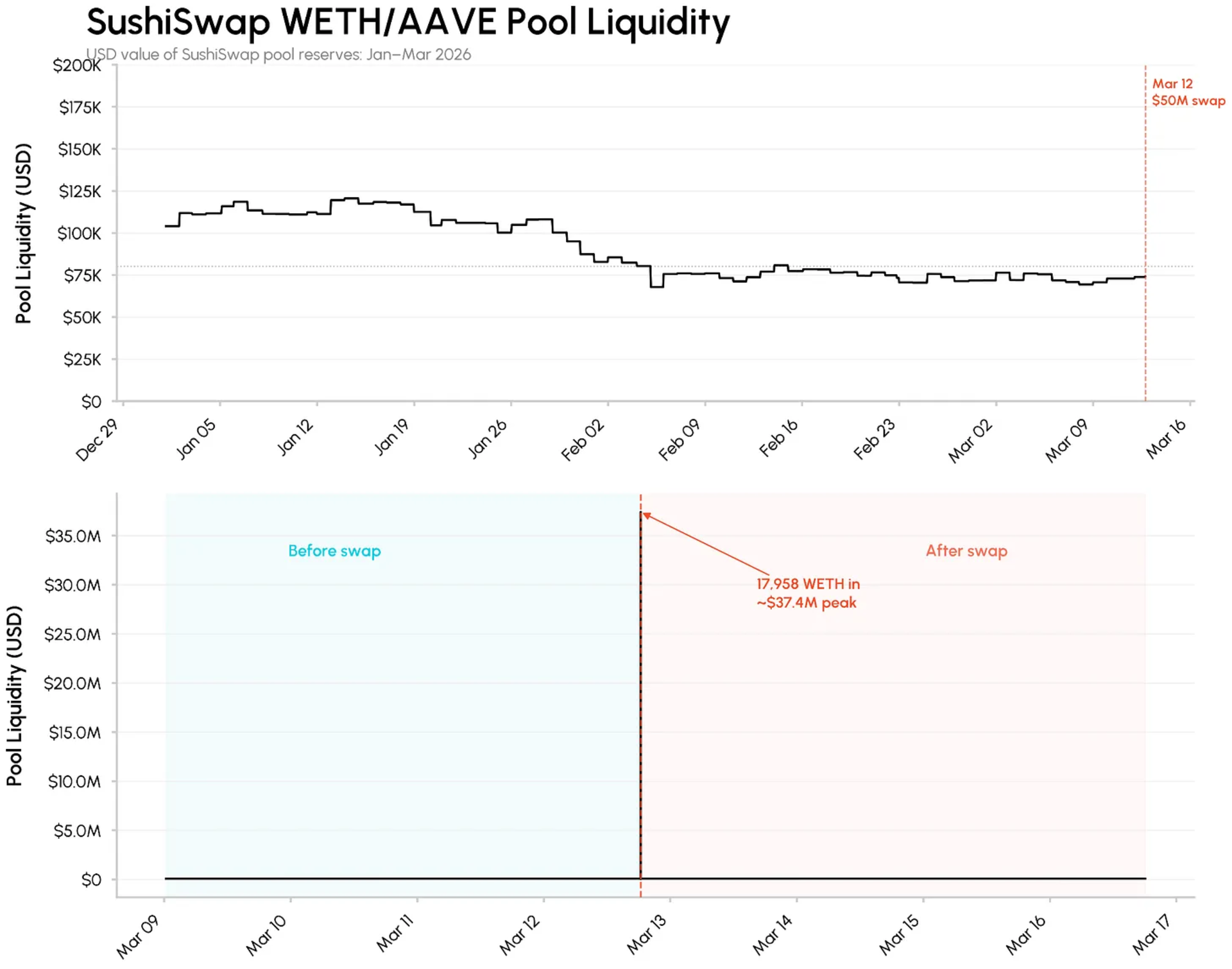

损失的价值中绝大部分(3900 万美元)可以追溯到 SushiSwap 的 WETH/AAVE 资金池,这是 SushiSwap DEX 上的一个基于 AMM 的流动性池。在兑换发生前后,该池的总流动性储备仅约 7.5 万美元,却迎来了一笔 3700 万美元的超大额 incoming 交易。这种近 500 倍的错配对于一个流动性如此之差的池子来说过于巨大,导致了严重的价格冲击。随着池子储备的变动,Coin Metrics K 线图显示,该市场中 AAVE 的价格从约 118 美元(0.054 WETH/AAVE)一路飙升至约30.6万美元(139.9 WETH/AAVE)。

这引发了一系列问题:为何如此大额的兑换会以单笔交易的形式执行,并被路由至流动性如此差的场所?以及它一开始是否应该被执行?Aave 发布的事后分析指出,原因是流动性市场状况不佳,以及用户明确接受了 99.9% 价格冲击的警告。另一方面,CoW Protocol 的分析则强调了一个复合性的路由失败:一个带有“过时燃料费上限”的报价验证系统拒绝了价格更优的替代方案,而胜出的求解器最终将交易路由至那个约 7.5 万美元的池子。

如上所述,核心问题是一笔巨额交易规模遭遇链上浅薄流动性而导致的价格冲击,而非协议漏洞或黑客攻击。该事件为链上市场结构和整个行业揭示了更广泛的教训:

扫码关注 Metanethub 元网微信公众号: